Tag der Computersicherheit: Weshalb sich MailStore-Admins mit SSL-Warnungen und Zertifikaten auseinandersetzen sollten

Der 30. November ist bereits seit 1988 der Tag der Computersicherheit (Computer Security Day). Dieser Tag wurde von der US-amerikanischen „Association for Computer Security“ ins Leben gerufen und soll daran erinnern, Backups zu erstellen, seine Software auf den neusten Stand zu bringen, Passwörter und Zugriffsrechte zu prüfen – diese Aufzählung könnte beliebig lang fortgesetzt werden. In den über 30 Jahren seit der Einführung dieses Tages hat das Thema Computersicherheit dramatisch an Komplexität gewonnen. So kann es für IT-Admins eine Herausforderung sein, die IT-Sicherheit für ein ganzes Unternehmen zu gewährleisten und ständig auf dem neusten Stand der Technik zu bleiben. Aus diesem Grund ist es wichtig, dass auch Software-Hersteller Verantwortung übernehmen und ihre Lösungen so sicher wie möglich gestalten. Als Hersteller von E-Mail-Archivierungslösungen sehen wir es als unsere Pflicht an, den IT-Admin darin zu unterstützen, das Thema Computersicherheit beherrschbar zu machen. Das ist umso wichtiger, wenn man bedenkt, dass eine E-Mail-Archivierung die gesamte E-Mail-Korrespondenz von Unternehmen über Jahre hinweg sichert. Unsere Devise lautet deshalb „Security by Default“. In einem bereits erschienen Blogbeitrag erklärt Daniel Weuthen, Director of Engineering bei MailStore, was sich hinter der MailStore Customer Security Awareness Initiative verbirgt und welche Maßnahmen wir getroffen haben, um Installationen von Anfang an mit einem möglichst hohen Schutzniveau auszustatten.

Wir möchten den Tag der Computersicherheit zum Anlass nehmen, eine Option und damit verbundene Sicherheitswarnung in unserer Software genauer zu beleuchten – die Option „SSL-Warnungen ignorieren“ beziehungsweise „Alle Zertifikate akzeptieren“.

Die Historie hinter der Funktion “SSL-Warnungen ignorieren“

Die Option, SSL-Warnungen bei ausgehenden Verbindungen ignorieren zu können, gibt es schon seit Version 1, also seit 2007, in MailStore Server. Allerdings tauchte diese Option nur beim Einrichten und Konfigurieren ausgehender Verbindungen von MailStore Server auf und war somit in der alltäglichen Verwendung der Software weitgehend unsichtbar für den Administrator. In den darauffolgenden Jahren rückte das Thema IT-Sicherheit zunehmend in den Fokus von Software-Herstellern. So entschieden zum Beispiel Hersteller von Internetbrowsern, wie Google und Mozilla, dass sie die Unterstützung für unsicheres HTTP auslaufen lassen und prominent auf unsichere Verbindungen hinweisen würden. Auch wir machten es uns zur Aufgabe, unsere Lösungen so sicher wie nur möglich zu gestalten und den Empfehlungen der Sicherheitsexperten zu folgen. Dabei achten wir seit jeher darauf, die einfache Handhabung unserer Software beizubehalten, was wir unter anderem durch sichere Standardeinstellungen umsetzen. Dies führte auch zu einer Reihe von Anpassungen, die die Option SSL-Warnungen zu ignorieren betreffen:

Schon seit Version 10 von MailStore Server und der MailStore Service Provider Edition (SPE) ist für IMAP-Profile die Benutzung des verschlüsselten Protokolls IMAP-TLS der vorausgewählte Standard, während für Exchange-Profile schon immer HTTPS für den Zugriff voreingestellt gewesen ist. Zu diesem Zeitpunkt ist die Option SSL-Warnungen zu ignorieren nur beim Einrichten und Konfigurieren der ausgehenden Verbindungen sichtbar.

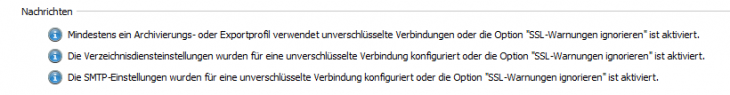

Mit Version 12 wurde dem Administrator dann eine Information auf dem MailStore-Dashboard und in den Archivierungs- und Exportergebnissen angezeigt, wenn potenziell unsichere ausgehende Verbindungen zum E-Mail-Server oder zu Verzeichnisdiensten genutzt werden. Potenziell unsicher ist eine Verbindung zum Beispiel, wenn sie unverschlüsselt ist oder wenn der Haken „SSL-Warnungen ignorieren“ beim Aufsetzen von ausgehenden Verbindungen gesetzt wurde. Mit dem Hinweislevel „Information“ (dargestellt durch den blauen Kreis mit dem „i“) sollte zunächst ein Problembewusstsein dafür geschaffen werden, dass Zugangsdaten von MailStore-Produkten unzureichend geschützt an Drittsysteme übertragen werden.

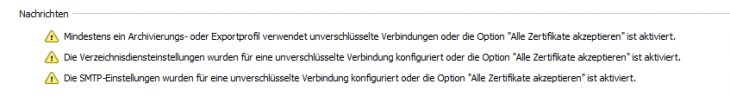

In Version 13 haben wir das Hinweislevel für unsichere ausgehende Verbindungen von „Information“ zu „Warnung“ geändert. Administratoren sehen nun bei potenziell unsicheren ausgehenden Verbindungseinstellungen eine Warnung auf dem Dashboard, sowie in den Ergebnissen der Profilausführungen. Mit dieser Änderung wollen wir bei Administratoren Bewusstsein dafür schaffen, auf die Absicherung von Datenübertragung verstärkt zu achten und Verantwortung für die Sicherheit der Daten zu übernehmen. Eingehende Verbindungen können ab Version 13 zu allen MailStore-Produkten übrigens nur noch verschlüsselt aufgebaut werden.

In unserer vor kurzem veröffentlichten Version 13.0.3 haben wir eine weitere kleine, aber wichtige Anpassung vorgenommen. Kundenfeedback, das wir wegen der auf dem Dashboard nun deutlich sichtbareren Option „SSL-Warnungen ignorieren“ erhalten haben, hat uns gezeigt, dass die Formulierung der Warnung missverständlich sein konnte. Deshalb haben wir die Option in der neusten Version in „Alle Zertifikate akzeptieren“ umbenannt. Das Verhalten der Software bleibt jedoch unverändert, da es eine unsichere Einstellung ist, alle Zertifikate zu akzeptieren.

Was bedeutet die Warnung – und was nicht?

Erst durch die neu eingeführten Warnungen und die damit erhöhte Sichtbarkeit dieser Option wurde deutlich, dass es leider nicht eindeutig war, welche SSL-Warnungen eigentlich mit der Option ignoriert werden sollen. So konnte der Eindruck entstehen, dass die Aktivierung dieser Option die in den MailStore-Lösungen generierten Warnungen unterdrücken würde. So war die Verwunderung bei manchen Administratoren groß, als sie dennoch SSL-Warnungen auf dem MailStore-Dashboard angezeigt bekamen.

Das Setzen des Hakens bei dieser Option bewirkte jedoch stattdessen, dass die SSL-Warnungen des Betriebssystems ignoriert wurden und bedeutete damit folgendes: „Ich als Admin möchte, dass mein MailStore-Produkt an dieser Stelle alle Zertifikate auf meinem E-Mail-System akzeptiert“ – egal ob vertrauenswürdig oder nicht. Wenn also die Option „SSL-Warnungen ignorieren“, beziehungsweise seit der neusten Version „Alle Zertifikate akzeptieren“, nicht aktiviert ist, führen MailStore-Produkte damit zum Beispiel ein Archivierungsprofil gar nicht erst aus, wenn ein nicht vertrauenswürdiges Zertifikat erkannt wird. Wenn sich der Admin jedoch dazu entscheidet, die Option bei unsicheren Verbindungen zu aktivieren, ignorieren die MailStore-Lösungen die SSL-Warnung des Betriebssystems und führen die Profile zwar aus, zeigen jedoch die entsprechenden Warnhinweise an. Diese Warnungen können nicht ausgeblendet werden. Wichtig zu wissen ist außerdem, dass dem MailStore-Admin immer dann Warnungen angezeigt werden, wenn die Option aktiviert ist und zwar selbst dann, wenn er ein vertrauenswürdiges Zertifikat benutzt. Bei der Verwendung von vertrauenswürdigen Zertifikaten ist es deshalb ratsam, die Option alle Zertifikate zu akzeptieren gar nicht erst zu aktivieren. Der Haken dieser Option sollte nur gesetzt werden, um einen temporären Zustand zu überbrücken, für den es keine Zertifikate gibt oder für den keine Zertifikate notwendig sind.

Das Kundenfeedback, das wir erhalten haben, hat uns gezeigt, dass wir unser Ziel, die Aufmerksamkeit für diese unsichere Option zu erhöhen, erreicht haben. Außerdem hat es uns erlaubt unsere Software in diesem Punkt zu verbessern.

Unsichere ausgehende Verbindungen sind noch möglich, unsichere eingehende Verbindungen jedoch nicht – warum?

Da wir die volle Kontrolle über unsere Software und damit alle eingehenden Verbindungen haben, ist es uns möglich unsichere eingehende Verbindungen ausnahmslos zu verbieten und damit maximale Sicherheit zu bieten. Bei ausgehenden Verbindungen zu Drittsystemen können wir jedoch nicht alle Infrastrukturen kennen und Szenarien voraussehen. So ist es zum Beispiel denkbar, dass Altsysteme im Zuge einer Migration archiviert werden müssen, für die es keine sicheren Zertifikate gibt, oder der Administrator ein Testsystem aufsetzt und in diesem reinen Testszenario keinen Wert auf Verschlüsselung legt. Obwohl unsere Priorität auf Security liegt, möchten wir in solchen Szenarien die Archivierung der E-Mails trotz unsicherer Verbindungen ermöglichen. So kann zwar eine Archivierung der E-Mails durchgeführt werden, jedoch wird in diesem Fall eine Warnung angezeigt, die darauf aufmerksam macht, dass die aktuellen Einstellungen nicht sicher sind und somit so schnell wie möglich geändert werden sollten.

Fazit

Den Tag der Computersicherheit sollten Sie zum Anlass nehmen die Sicherheit Ihrer Systeme kritisch zu überprüfen und zu hinterfragen. Dazu gehört unter anderem die Verschlüsselung aller ein- und ausgehenden Verbindungen Ihrer Systeme zu prüfen. Es sollten, wenn möglich, nur vertrauenswürdige Zertifikate verwendet werden. MailStore Server erleichtert Ihnen die Verwendung gültiger Zertifikate mit der praktischen Unterstützung von Let’s Encrypt™-Zertifikaten seit Version 12. Um Ihr Archiv und damit die wichtigen Informationen in Ihren geschäftlichen E-Mails zu schützen (zum Beispiel Angebotsanfragen, Bestellungen, Reklamationen, Belege, etc.), ist es außerdem empfehlenswert immer die aktuelle Version von MailStore Server einzusetzen, da Sie nur so sicherstellen können, dass Sie von den neusten Sicherheits-Features, Security Patches und Bugfixes profitieren. Daher empfehlen wir, Ihren MailStore Update & Support Service stets aktiv zu halten, da dieser Voraussetzung dafür ist, die neuste Version installieren zu können.

Weitere Informationen

Wenn Sie mehr zum Thema Security erfahren möchten, empfehlen wir Ihnen folgende Blogbeiträge zu unseren Produkten und unserer Produktstrategie:

Produktbezogene Artikel zum Thema Security:

- Feature Spotlight: Automatisierte TLS-Verschlüsselung mit Zertifikaten von Let’s Encrypt

- Für den Admin: Sicherer Mobiler Zugriff auf E-Mail-Archive durch TLS-Verschlüsselung

- Wie archiviert man verschlüsselte E-Mails?

Weitere Artikel zum Thema Security:

- Die MailStore Customer Security Awareness Initiative: Wieso Sicherheit für uns oberste Priorität hat

- Security by Default – auf der sicheren Seite

- MailStore hat die Sicherheit im Blick: Mehr IT Security im Mittelstand

- E-Mail ist der moderne Geschäftsbrief: Sicherheit für archivierte E-Mails

- Halten Sie Ihre Software aktuell!